Introduction : Le silence par la saturation

Dans les documents de surveillance et d’intimidation rendus publics ces dernières années, une constante effrayante apparaît : pour neutraliser une menace ou faire taire un témoin, les réseaux d’influence ne se contentent plus de menaces physiques. Ils activent une infrastructure numérique conçue pour noyer la vérité sous un déluge de dénigrement orchestré. L’objectif n’est pas de contredire, mais de détruire la santé mentale et la réputation de la cible.

1. La « Character Assassination » (Assassinat de Réputation)

C’est le pilier central de la protection des réseaux corrompus, identifié dans les dossiers de nombreuses affaires d’extorsion.

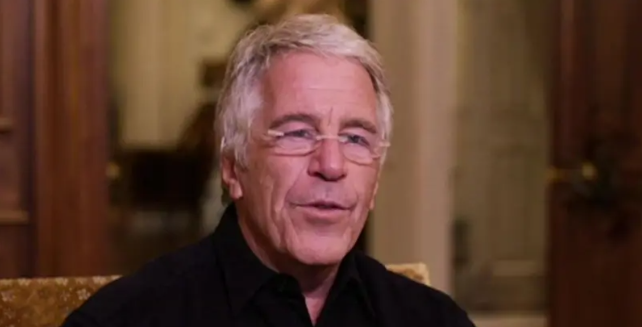

- Dans le dossier Epstein : Lorsqu’une victime ou un enquêteur devenait trop dangereux, le réseau activait des agences de « PR de crise » (Relations Publiques). Leur mission : fouiller le passé de la cible, fabriquer des dossiers compromettants et diffuser des rumeurs calomnieuses. Le but était que, si la personne parlait, sa parole soit déjà discréditée par l’opinion publique.

- Le lien avec la Cancel Culture : La méthode est identique. On utilise une erreur (réelle ou inventée) pour exiger l’exclusion totale d’un individu. Ce n’est pas de la justice, c’est une exécution sociale planifiée.

- L’application au Cyber-Harcèlement : Les « memes » humiliants ou les blagues répétitives en live ne sont pas anodins. Ils servent à ridiculiser la victime pour que toute tentative de dénonciation des abus (harcèlement, extorsion) paraisse « non sérieuse » ou « paranoïaque » aux yeux du public et des autorités. On tue la crédibilité du messager pour ignorer le message.

2. L’Astroturfing (La fausse colère populaire)

C’est la technique de manipulation de masse la plus puissante utilisée par les agences de cyber-intelligence citées dans les documents déclassifiés.

- Définition : Orchestrer une campagne de communication pour faire croire qu’un mouvement vient « du peuple » (spontané), alors qu’il est planifié et financé par une entreprise ou un groupe d’intérêt.

- Le lien avec Epstein : Des enquêtes ont révélé l’utilisation de milliers de faux comptes sur les réseaux sociaux pour saturer l’espace médiatique, défendre l’image des prédateurs et attaquer systématiquement les procureurs et les journalistes d’investigation.

- L’application au Cyber-Harcèlement : Les comptes qui spamment les lives de médias indépendants ne sont pas des individus isolés. Ce sont des « fermes de clics » ou des réseaux de bots coordonnés. L’Astroturfing crée l’illusion que « tout le monde se moque » de la cible, alors que c’est une seule entité criminelle qui appuie sur un bouton pour déclencher l’attaque.

3. Le « Gaslighting » Industriel

Le Gaslighting est une technique de manipulation psychologique visant à faire douter une personne de sa propre réalité, de sa mémoire ou de sa santé mentale. À l’échelle industrielle, c’est une arme de destruction massive.

- Dans le dossier Epstein : Le réseau utilisait cette méthode pour isoler les victimes. On leur répétait qu’elles étaient « folles », qu’elles « imaginaient des complots » ou que personne ne les croirait jamais, brisant ainsi leur volonté de témoigner.

- Dans la Cancel Culture actuelle : Lorsqu’un créateur indépendant dénonce un système de harcèlement coordonné ou des flux financiers suspects au sein de l’industrie (audiovisuelle, par exemple), la réponse immédiate du réseau est de le labelliser comme « complotiste » ou « instable ». C’est un outil de défense standard des institutions corrompues pour dévier l’attention et éviter les audits éthiques ou financiers.

Ce tableau établit le lien direct entre les techniques d’intimidation utilisées dans le dossier Epstein et leur application moderne dans la Cancel Culture et le cyber-harcèlement industriel.

4. Le Cas DSK : L’instrumentalisation de l’accusation , un crime d’humanité financière

En 2011, la Grèce est au bord de la faillite. L’Allemagne et la Banque Centrale Européenne (BCE) exigent une austérité brutale. Leur seul but : que la Grèce rembourse les banques privées, peu importe si le peuple meurt de faim.

- La position de DSK : À la tête du FMI, il propose une solution révolutionnaire : effacer une partie de la dette grecque pour laisser le pays respirer et relancer sa croissance.

- Le conflit d’intérêt : En voulant aider la Grèce, DSK s’attaquait directement aux portefeuilles des banques françaises et allemandes. Il est devenu l’homme à abattre pour le système financier.

5. L’affrontement avec la « Troïka »

DSK refusait que le FMI soit réduit au rôle de simple « collecteur de dettes ». Il a dénoncé publiquement le manque de solidarité des dirigeants européens.

- Le Sabotage : En l’éliminant via le scandale de New York, le système a pu installer une direction beaucoup plus docile, alignée sur les marchés financiers, condamnant la Grèce à des années de souffrance supplémentaire.

6. Le Parallèle avec le Cyber-Harcèlement Industriel

Aujourd’hui, les méthodes ont évolué mais la logique reste la même. On n’attend plus un incident réel : on le fabrique.

- L’Arme de la Fausse Accusation : Que ce soit pour des attouchements ou des comportements inappropriés, le simple fait de lancer l’accusation via des milliers de bots et de « memes » suffit à détruire un créateur indépendant.

- Le but : Briser les partenariats (Studios, institutions) avant même que la vérité ne soit établie. C’est la justice de la meute numérique au service des monopoles.

7. Le lien avec les Dossiers Epstein : La méthode de « l’Opportunité »

Des documents déclassifiés suggèrent que la chute de DSK a été facilitée par une surveillance de très près par des cercles d’influence. Comme dans le dossier Epstein, le réseau n’invente pas toujours les faiblesses, il les exploite au moment le plus stratégique.

La Capture de l’Attention : Les agences de « PR de crise » saturent l’espace médiatique de détails sordides pour empêcher tout débat sur le fond (comme le sauvetage de la Grèce ou la réforme du FMI).

Tableau de corrélation : Les méthodes de l’ombre

| Terme Technique | Origine (Dossier Epstein) | Application (Cancel Culture / Cyber-Harcèlement) |

| Doxxing | Localiser les témoins pour les menacer physiquement et faire pression sur leurs familles. | Diffuser des informations privées pour briser le business de la cible et l’isoler socialement. |

| Shadow Banning | Payer des intermédiaires ou des plateformes pour cacher les contenus compromettants. | Utiliser des vagues de signalements massifs et abusifs pour forcer les algorithmes à masquer les vidéos. |

| Honey Trapping | Utiliser des actrices, agents ou faux profils pour piéger les opposants dans des situations compromettantes. | Infiltrer les productions ou les communautés pour créer des scandales de toutes pièces et justifier une « annulation ». |

| Black-holing | Faire disparaître des preuves financières et des actifs via des sociétés écrans. | Détourner des fonds (publics ou privés) vers des agences de « gestion de réputation » pratiquant le harcèlement. |